Istraživači kibernetičke sigurnosti iz Kasperskyjevog Global Emergency Response Team (GERT) identificirali su da malware NKAbuse aktivno cilja uređaje u Kolumbiji, Meksiku i Vijetnamu.

Kasperskyjev Global Emergency Response Team (GERT) otkrio je novu multiplatformsku malware prijetnju koja koristi inovativne taktike za otmicu žrtava. Zlonamjerni softver, nazvan NKAbuse, koristi tehnologiju New Kind of Network (NKN), peer-to-peer mrežni protokol koji pokreće blockchain za širenje svoje infekcije.

NKAbuse je backdoor temeljen na Go-u koji se koristi kao botnet za ciljanje Linux stolnih računala i potencijalno IoT uređaja. Zlonamjerni softver omogućuje napadačima pokretanje DDoS (Distributed Denial of Service) napada ili bacanje trojanaca s udaljenim pristupom (RAT).

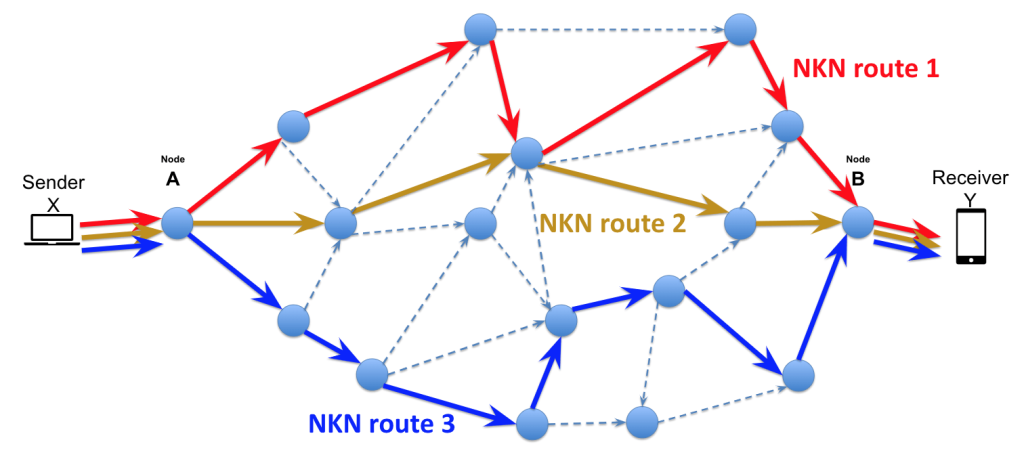

Vrijedno je napomenuti da se backdoor oslanja na NKN za anonimnu, ali pouzdanu razmjenu podataka. Za vašu informaciju, NKN je protokol otvorenog koda koji omogućuje razmjenu podataka između ravnopravnih korisnika putem javnog lanca blokova s više od 60 000 aktivnih čvorova. Cilj mu je pružiti decentraliziranu alternativu metodama klijent-poslužitelj uz očuvanje brzine i privatnosti.

Botnet može izvesti flooding napade koristeći 60.000 službenih čvorova i povezuje se natrag na svoje C2 (zapovjedno-kontrolne) poslužitelje. Sadrži opsežan arsenal DDoS napada i više značajki koje se mogu pretvoriti u moćna stražnja vrata ili RAT.

Implant zlonamjernog softvera stvara strukturu nazvanu “Otkucaj srca” koja redovito komunicira s bot masterom. Pohranjuje podatke o zaraženom hostu, uključujući PID žrtve, IP adresu, slobodnu memoriju i trenutnu konfiguraciju.

Istraživači tvrtke Kaspersky otkrili su NKAbuse dok su istraživali incident usmjeren na jednog od njegovih klijenata u financijskom sektoru. Daljnje ispitivanje otkrilo je da NKAbuse iskorištava staru ranjivost Apache Struts 2 (prati se kao CVE-2017-5638).

Ranjivost, kako je izvijestio Hackread.com u prosincu 2017., omogućuje napadačima da izvrše naredbe na poslužitelju koristeći zaglavlje “ljuske” i Bash, a zatim izvrše naredbu za preuzimanje početne skripte.

NKAbuse koristi NKN protokol za komunikaciju s botom masterom i slanje/primanje informacija. Stvara novi račun i multiclient za istovremeno slanje/primanje podataka od više klijenata.

NKN račun inicijalizira se nizom od 64 znaka koji predstavlja javni ključ i udaljenu adresu. Nakon što je klijent postavljen, zlonamjerni softver uspostavlja rukovatelja za prihvaćanje dolaznih poruka, koji sadrži 42 slučaja, od kojih svaki izvodi različite radnje na temelju poslanog koda.

Istraživači su primijetili da su napadači iskoristili nedostatak Strutsa 2 koristeći javno dostupan dokaz koncepta iskorištavanja. Izvršili su udaljenu skriptu ljuske, određujući operativni sustav žrtve i instalirajući korisni teret druge faze. Koristeći NKAbuse amd64 verziju, napad je postigao postojanost kroz cron poslove.

„Čini se da je ovaj poseban implantat pomno izrađen za integraciju u botnet, no ipak se može prilagoditi funkcioniranju kao backdoor u određenom hostu, a njegova upotreba blockchain tehnologije osigurava i pouzdanost i anonimnost, što ukazuje na potencijal za širenje ovog botneta postojano tijekom vremena, naizgled bez prepoznatljivog središnjeg upravljača.”

Kasperskyjev globalni hitni tim (GERT)

NKAbuse nema funkciju samopropagiranja i može ciljati na najmanje osam različitih arhitektura, iako je Linux prioritet. Uspješna implementacija može dovesti do ugrožavanja podataka, krađe, daljinske administracije, postojanosti i DDoS napada.

Za sada se njegovi operateri usredotočuju na zarazu uređaja u Kolumbiji, Meksiku i Vijetnamu. Međutim, istraživači sumnjaju na njegov potencijal za širenje tijekom vremena.

POVEZANI ČLANCI

- Free Download Manager Site Pushed Linux Password Stealer

- Novi Linux RAT Krasue povezan s XorDdosom cilja na telekomunikacijske tvrtke

- Hamasovi hakeri ciljaju Izraelce novim zlonamjernim softverom BiBi-Linux Wiper

- Kinsing Crypto Malware pogađa Linux sustave preko Apache ActiveMQ greške

- Looney Tunables Linux ranjivost izlaže milijune sustava napadima

&emoji=&slug=kriptovijesti&button_colour=b532ed&font_colour=ffffff&font_family=Poppins&outline_colour=ffffff&coffee_colour=FFDD00)

&emoji=&slug=kriptovijesti&button_colour=b532ed&font_colour=ffffff&font_family=Comic&outline_colour=ffffff&coffee_colour=FFDD00)